是德科技前瞻:2026年制造業網絡安全趨勢預測

數字化轉型與人工智能(AI)的普及帶來了諸多裨益,但與所有企業級技術趨勢一樣,這一進程也引發了新的網絡安全風險。本篇是德科技文章將聚焦制造業領域,具體探討2026年及未來網絡安全的三大核心發展趨勢。

集中管控控制點導致安全漏洞增加

傳統模式下,制造團隊需逐一操作各子組件,以此實現系統的啟用或監控。而隨著數字化轉型的推進,在全自動化生產制造模式下,所有子組件均可通過單一控制點實現集中管控。這種模式雖能顯著提高效率,但也會大幅擴大系統被入侵后造成的破壞范圍。如果攻擊者利用單一控制點進行滲透,便能操控整個系統,這可能引發災難性后果。預計在2026年,業界對這類網絡安全漏洞的認知和重視程度將進一步提升,同時也會演進出更多能夠應對和削弱此類威脅的網絡安全策略。

小型制造商淪為攻擊目標

提及供應鏈攻擊,人們腦海中浮現的主要目標或許都是知名企業。但可以預判,攻擊者將采取“更具創造性”的手段來實施網絡攻擊。隨著業界逐漸意識到,復雜供應鏈在面對干擾,哪怕是微小干擾的沖擊時也會暴露出內在的脆弱性,那些規模更小、防護能力更弱的制造商將越來越多地成為攻擊目標——而一旦這類企業被攻破,就可能擾亂一個大型供應鏈,進而讓資金實力更為雄厚的下游制造商陷入停擺。

不妨以一個汽車制造商為例:該企業采用的特定芯片組(如汽車門鎖的機件)依賴于單個小型供應商供貨。攻擊者完全可以先癱瘓這家芯片制造商的生產運營,再向該汽車制造商勒索巨額贖金;或者,他們也可以效仿SolarWinds攻擊事件,并專門針對關鍵工業機器人的控制軟件發起攻擊。

AI系統抬高安全門檻

生成式AI系統如今已隨處可見,展望新的一年,相應的網絡安全擔憂預計將成為行業關注焦點。生成式AI模型的開發與部署包含兩個基本階段:訓練(向系統輸入數據使其學習特定領域知識)和推理(模型利用訓練中建立的權重生成響應)。這兩個階段都存在安全威脅。

為闡釋訓練階段的網絡安全漏洞,不妨設想這樣一種場景:某大型制藥企業正借助AI研發新型癌癥療法,而攻擊者向其訓練數據集注入了錯誤信息。即便只是略微篡改某化學物質對細胞作用的訓練數據,都可能以隱蔽卻極具毀滅性的方式干擾模型,導致藥物療效的預測結果出現難以察覺的錯誤。

針對訓練數據的攻擊,大多呈現出傳統的IT攻擊形態,且可能采用諸多典型的戰術、技術和程序(TTP)。但在這類攻擊中,攻擊者是在注入數據而非竊取數據,因此也更難被察覺。此外,這類攻擊所傳輸的惡意數據量可能通常以字節為單位,而非數據泄露攻擊中常見的千兆字節級別。企業需要對網絡安全堆棧進行調整,以識別此類入站攻擊,并針對更小數據量的場景進行優化。

在推理階段,最常見的攻擊是“越獄”。這類攻擊中,攻擊者會誘使模型突破設定的防護邊界,泄露受管控的信息。例如,模型可能不會直接回答“如何制造炸彈”的問詢,但如果改變問詢方法,例如聲稱“需要協助來撰寫逼真的電影情節”,模型則可能會表現得更為配合。在企業部署場景中,基于海量企業數據訓練的網站聊天機器人,可能被誘導向競爭對手泄露發展路線圖的細節或尚未公布的財務結果。雖然目前能夠防范攻擊者利用提示工程(Prompt Engineering)注入攻擊的網絡安全防護工具正在不斷發展,但企業也應構建完善的防護策略,部署防護安全堆棧,并開展針對AI的主動式滲透測試。

這類威脅絕非僅存于理論層面的風險;市場中已經出現了生成式AI存在相關漏洞、帶來網絡安全隱患的例子。2023年,三星因內部源代碼泄露,禁用了此類工具。而就在2025年,AI銷售與營銷自動化供應商Salesloft因GitHub賬戶遭入侵,導致認證token泄露,黑客偽裝為該公司的AI聊天機器人,訪問了Palo Alto Networks等多家制造商的客戶關系管理(CRM)數據。

2026年行業展望

上述內容呈現的僅僅是諸多行業發展趨勢的一部分,多重趨勢疊加之下,制造業的網絡安全格局變得日益復雜。新年伊始,企業仍將持續探索如何更好地保護其敏感系統與數據。可以預計的是這將涉及額外的IT支出,例如,當企業為部署一項重要的AI項目規劃預算時,應該預留至少15%的額外資金用于網絡安全建設。

未來,預計制造業領域將有更多網絡攻擊相關新聞見諸報端,包括利用AI漏洞的攻擊,以及瞄準小型企業的攻擊。在此背景下,解決方案提供商將面臨更大壓力,需要不斷增強和升級產品,以應對這些新網絡安全威脅。隨著相關網絡安全防護工具的演進,安全解決方案市場或將迎來一輪洗牌與整合浪潮,直至行業生態逐步走向成熟。

提交

Gentec-EO官網:全球激光測量領域的領航者,攜手中國總代理助力本土激光產業升級

數控折彎機創新技術與市場發展前景分析

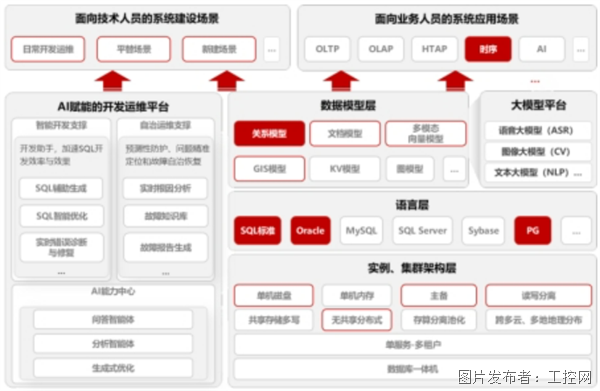

一庫盡收,融合智勝:金倉數據庫以“一體替代”重塑企業數據基座

邦德激光2025年度產品答卷,以技術定力應時代萬變

制造業迎來“AI”變革,前沿科技賦能工業轉型新篇章

投訴建議

投訴建議